Разговоры про интеграцию безопасности в процессы разработки начались ещё в 2010 году, а настоящий хайп пришёлся на 2017–2018 годы. Это стало логичным развитием DevOps: пайплайны позволили выкатывать релизы по десять раз на дню, а безопасники со своими ручными проверками превратились в главное «бутылочное горлышко» индустрии.

В 2026 году DevSecOps — это базовый минимум, и любая уважающая себя компания уже выстроила этот процесс, потому что иначе её просто съедят хакеры или закроют регуляторы.

Разбираемся, как всё это устроено, кто такие DevSecOps-инженеры и как сделать так, чтобы защита не блокировала выкатку новых фич.

Введение

В 2026 году классический DevOps достиг своего пика, когда команды прикрутили ИИ к пайплайнам, переехали на GitOps и Serverless CI/CD. Платформенная инженерия стала стандартом, и теперь код ещё быстрее летит на продакшен. Но по статистике, у большинства компаний прямо сейчас на проде висят критические, легко эксплуатируемые уязвимости.

Возникает абсурдная ситуация. Классический DevOps без встроенной безопасности — это просто высокотехнологичный конвейер, который помогает выкатить дыру в коде в сто раз быстрее, чем раньше.

Атаки на цепочки поставок стали главным кошмаром индустрии — вы скачиваете безобидный, но скомпрометированный пакет из npm, CI/CD без проверок собирает Docker-контейнер, и вот уже доступы к вашим серверам слиты в сеть. Оставлять безопасность на самый конец релизного цикла больше нельзя — ручные меры не поспевают за скоростью работы программистов. Накапливается колоссальный долг по безопасности.

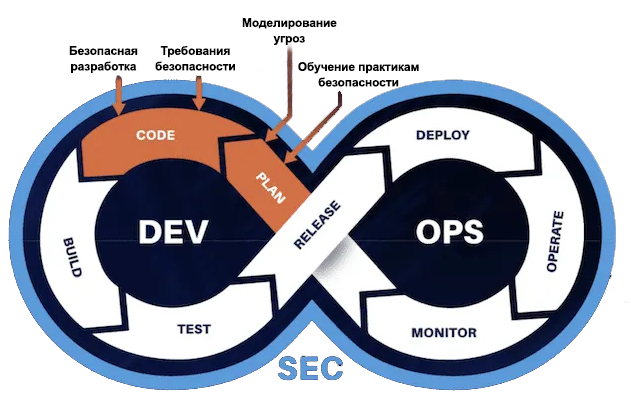

Именно поэтому индустрия перешла к DevSecOps — подходу, который делает безопасность встроенной частью каждого этапа жизни кода.

Например, компания Capital One давно превратила «безопасность в код» (Security as Code), сканируя уязвимости ещё до того, как разработчик закроет свою IDE. Shopify внедрила непрерывный мониторинг прямо на проде, чтобы фиксировать аномалии в реальном времени.

На российском рынке ситуация аналогичная, и по данным отчёта State of DevOps Russia 2025, 77% крупных компаний уже внедрили безопасность в свои процессы.

- Сбербанк перевёл на рельсы DevSecOps десятки команд и систем, совместив трекинг уязвимостей с Jenkins и Ansible, чтобы не тормозить релизы.

- ВТБ и «Газпром нефть» построили защищённые пайплайны, автоматизировав контроль доступов, чтобы обезопасить свою цифровую трансформацию.

- Московская биржа вообще создала целый центр компетенций FinDevSecOps, который фильтрует весь open-source код, прежде чем он попадёт в финсектор.

Короче говоря, DevSecOps — это единственный способ выжить в современной разработке. Дальше разберёмся, как это работает под капотом, чем конкретно занимаются DevSecOps-инженеры и почему классическим безопасникам пришлось учить Python.

Что такое DevSecOps простыми словами

Исторически в IT всегда шла тихая война, где разработчики (Dev) и админы (Ops) хотели выкатывать новые фичи как можно быстрее. А ребята из отдела информационной безопасности (Sec) хотели, чтобы ничего не менялось, потому что любые изменения — это потенциальная дыра. Безопасность всегда была «Отделом НЕТ», который приходил в самом конце цикла разработки, находил уязвимости и заворачивал готовый релиз на переделку.

DevSecOps (Development, Security, Operations) — это подход, который решает эту проблему. Простыми словами: мы берём недоверие безопасников и превращаем её в код.

Чтобы не проверять готовый продукт перед самым релизом, мы встраиваем автоматические проверки безопасности в каждый этап жизни кода. Разработчик сделал коммит — скрипт тут же проверил код на известные дыры. Собрался Docker-образ — сканер проверил его на вирусы и устаревшие пакеты. Безопасность становится просто ещё одним автоматическим тестом в конвейере.

Полезный блок со скидкой

Если вам интересно разбираться в том, как устроена безопасная разработка, и вы хотите научиться выстраивать CI/CD-пайплайны с встроенными проверками или освоить DevOps с нуля, — держите промокод Практикума на любой платный курс: KOD (можно просто на него нажать). Он даст скидку при покупке и позволит сэкономить на обучении.

Бесплатные курсы в Практикуме тоже есть — по всем специальностям и направлениям, начать можно в любой момент, карту привязывать не нужно, если что.

Зачем нужен DevSecOps и какие задачи решает

Бизнес внедряет DevSecOps не из любви к искусству, а потому что это экономит деньги. В инженерии есть четкое правило: стоимость исправления ошибки растёт экспоненциально в зависимости от того, на каком этапе жизненного цикла её нашли.

Допустим, разработчик случайно захардкодил токен от базы данных прямо в исходники или затащил npm-пакет с известной уязвимостью.

- Если скрипт отловит это прямо при попытке сделать коммит, разраб просто выругается, удалит токен и запушит заново. Это и есть DevSecOps. Цена ошибки — 5 минут.

- Если дыру найдут безопасники на этапе ручного аудита перед самым релизом — релиз отменяется. Заводится инцидент, таска летит обратно в бэклог, QA заново гоняют регрессию, бизнес теряет деньги. Цена ошибки — неделя работы всей команды.

- А если уязвимость найдут хакеры уже на проде, то компанию ждут слитая база, суды, штрафы от регуляторов и репутационный ущерб.

Чтобы этого избежать, DevSecOps применяет концепцию Shift Left — сдвиг влево. Если нарисовать процесс разработки слева направо — от идеи до продакшена, то мы «сдвигаем» проверки безопасности максимально влево — прямо в редактор разработчика и CI-пайплайн. Раннее выявление уязвимостей радикально снижает стоимость их исправления и позволяет не срывать сроки релизов.

Чем DevOps отличается от DevSecOps

Если максимально упростить, то можно сказать так: DevOps — это про то, как быстро ехать, а DevSecOps — про то, как быстро ехать и не разбиться об стену.

Классический DevOps заточен на автоматизацию, CI/CD и скорость доставки. Его задача — сделать так, чтобы написанный код собрался и оказался на боевом сервере пользователя за 10 минут. Но слепой DevOps — это конвейер, который везёт всё подряд — он с одинаковой радостью и скоростью доставит на прод как крутую бизнес-фичу, так и дырявый Docker-контейнер с торчащими наружу ключами от серверов.

DevSecOps берет этот скоростной конвейер и расставляет на нём автоматические КПП. Он не отменяет CI/CD и не замедляет процесс, а добавляет в него фильтры. Теперь, если в пулл-реквесте есть критическая уязвимость, пайплайн просто загорается красным и падает с ошибкой.

Ключевые принципы DevSecOps

Посмотрим, на чём базируется этот подход, на реальных примерах.

Совместная ответственность. Раньше процесс был простой: разработчик писал код, кидал его админам и шёл пить кофе. Если сервер ломали, виноват был безопасник, но в DevSecOps ответственность общая, а поиск уязвимостей сдвигается на самый ранний этап. Отличный пример — Mail.ru Group (VK), которые встроили практики «security by default» прямо в CI/CD своих продуктов. Это значит, что разработчик видит дыру в своём коде и фиксит её ещё до того, как код вообще попадёт на ревью к техлиду.

Security by design (безопасность по умолчанию). Это значит, что безопасность закладывается в саму архитектуру. Например, в «Газпром нефть»: вместо того чтобы настраивать фаерволы руками, автоматизировали сканирование инфраструктуры как кода (IaC scanning) и контроль доступов. Права серверов описаны кодом, и если кто-то случайно откроет порт наружу, скрипт заблокирует это ещё на этапе сборки.

Тотальная автоматизация. Люди устают, ленятся и пропускают ошибки на ревью. Если проверку можно автоматизировать, она должна быть автоматизирована и встроена в CI/CD пайплайн. Сбербанк, например, не просто раздал разработчикам методички, а перевел на DevSecOps более 30 команд. В итоге скорость доставки безопасного ПО выросла в разы. По такому же пути пошёл ВТБ, построив свой CI/CD-пайплайн с упором на автоматизацию доступов и сканирование прямо в процессе цифровой трансформации.

Непрерывный мониторинг. Хакеры не уходят спать после того, как вы сделали деплой. Одно дело — защитить свой код, другое — следить за тем, что вы скачиваете из интернета. Московская биржа пошла дальше всех и создала целый центр компетенций FinDevSecOps. Их цель — фильтровать и мониторить гигантский поток open-source библиотек, чтобы в критический финсектор не пролезла какая-нибудь троянская закладка из условного npm.

Основные элементы процесса DevSecOps

Реальный процесс DevSecOps — это просто классический жизненный цикл разработки, в который на каждом этапе внедрили автоматические проверки. И вот как выглядит будничный конвейер в средней компании:

- Моделирование угроз. Ещё до написания кода лид разработки и безопасник смотрят на архитектуру фичи и пытаются спрогнозировать угрозы: «А что если сюда пришлют гигабайтный файл? А как мы храним вот эти токены?». Угрозы купируются до того, как на них потратили человеко-часы программистов.

- Написание кода. Прямо в IDE у разработчика стоит плагин-сканер. Если разработчик пытается захардкодить AWS-ключ или пароль от базы данных прямо в текст скрипта, плагин ругается красным подчёркиванием ещё до попытки сделать коммит.

- Сборка и CI-пайплайн. Разработчик пушит код в GitLab или GitHub, после чего запускается конвейер, где специальные сканеры (о них чуть ниже) автоматически читают исходники на предмет известных уязвимостей и проверяют все сторонние библиотеки. Нашли критическую дыру? Сборка падает, а пулл-реквест блокируется.

- Деплой и эксплуатация. Если код чистый, то пакуем его в Docker. Но перед тем как отправить контейнер на боевой сервер, его тоже сканируют — вдруг базовый образ Linux дырявый. А уже на самом продакшене работают инструменты, которые отбивают DDoS-атаки и следят, чтобы приложение не вело себя странно.

Инструменты и практики в DevSecOps

Всё начинается, как только разработчик делает пуш. В этот момент просыпается SAST (Static Application Security Testing). По сути, это очень душный и въедливый линтер, который читает исходный код и ищет там разные глупости: например, если вы вдруг склеили сырую строку от пользователя прямо в SQL-запрос. Параллельно с ним по коду бежит анализатор секретов. Его единственная задача — найти токен от AWS или пароль от базы данных, который вы по запаре захардкодили в переменной и попытались отправить в репозиторий.

Но в 2026 году собственный код — это лишь 20% приложения. Остальные 80% — это сторонние пакеты из npm, pip или Maven. И тут в дело вступает SCA (Software Composition Analysis). Этот сканер берёт ваш файл с зависимостями и сверяет каждую библиотеку с глобальными базами уязвимостей. Если вы затащили в проект пакет, в котором вчера нашли критическую дыру — SCA просто заблокирует пулл-реквест.

Допустим, статику мы прошли, код собрался и развернулся на тестовом стенде. Дальше наступает работа для DAST (Dynamic Application Security Testing). В отличие от статических сканеров, DAST вообще не смотрит в код, а стучится в работающее приложение снаружи, пытается отправить вредоносные скрипты в формы авторизации, дёргает API кривыми данными и смотрит, не упадёт ли сервер с выдачей конфиденциальной информации.

И в финале — проверка инфраструктуры. Перед отправкой на прод специальные тулзы сканируют Docker-образы, чтобы туда не попал, например, базовый Linux-образ десятилетней давности с кучей дыр. А анализаторы IaC (Infrastructure as Code) проверяют Terraform-манифесты, чтобы убедиться, что разработчик случайно не открыл порт базы данных для всего интернета.

Вся суть DevSecOps в том, что ни один из этих инструментов не запускается руками — они вшиты в GitLab CI или GitHub Actions, и работают фоном.

Кто всё это настраивает: роль и стек DevSecOps-инженера

В реальности кто-то должен спроектировать этот конвейер, написать для него скрипты и заставить всё это работать вместе.

В продуктовых компаниях чаще всего в эту роль приходят с двух сторон. Либо это бывший безопасник, который устал проверять код руками, выучил Python и научился писать пайплайны. Либо DevOps-инженер, которому надоело, что отдел информационной безопасности постоянно тормозит его релизы, и он решил автоматизировать самих безопасников.

Главная задача DevSecOps-инженера на проде — встроить инструменты в CI/CD конвейер так, чтобы они не парализовали работу программистов. Любой сканер из коробки выдает сотни ложных срабатываний, и если просто вывалить всё это на фронтендера или бэкендера, они найдут способ обойти проверку.

Инженер настраивает эти правила: отключает параноидальные проверки, настраивает пороги срабатывания, например, уязвимости с рейтингом Critical блокируют сборку, а Medium — просто улетают в бэклог как техдолг.

Отсюда вытекает и весьма специфический стек навыков — на стыке трёх миров, за который бизнес готов платить большие деньги:

- От мира Ops — глубокое понимание инфраструктуры. Инженер обязан виртуозно владеть CI/CD, понимать, как пакуются и оркестрируются контейнеры и уметь разворачивать сервера кодом. Без этого он просто не сможет встроить сканеры в пайплайн.

- От мира Sec — знание того, как ломают софт. Это понимание вектора атак, основ криптографии, работы сетей и опыт ковыряния самих сканеров. Плюс внедрение систем управления секретами, например, HashiCorp Vault, чтобы пароли не валялись в открытом виде.

- От мира Dev — DevSecOps не пишет продуктовые фичи, но он должен уметь читать чужой код. Когда сканер находит уязвимость в пулл-реквесте на Go, Java или TypeScript, инженер должен предметно, на языке кода объяснить разработчику, почему этот кусок небезопасный и как его переписать безопасно.

Как DevSecOps влияет на работу команд

Мы уже приводили статистику, что 77% крупных российских ИТ-компаний внедрили DevSecOps в свои процессы. Самое главное, что там изменилось — это то, что безопасность перестала быть чёрным ящиком и «бутылочным горлышком», из которого за день до релиза прилетают непонятные требования, отменяющие релизы.

Посмотрите на кейс ВТБ, которые собирали свой безопасный конвейер полтора года. Главный итог их трансформации — разработчики теперь решают 80% всех проблем с безопасностью самостоятельно, прямо на этапе написания кода. Разрабу больше не нужно идти в отдел ИБ и согласовывать тикеты. Пайплайн покраснел — разраб открыл лог, увидел дырявую зависимость, поднял версию в package.json и запушил снова.

В итоге, разработчики чинят уязвимости на лету, эксплуатация мониторит серверы в рантайме, а ИБ пишут политики в виде кода. Команда становится по-настоящему кросс-функциональной, и у них появляются общие KPI.

Внедрение DevSecOps шаг за шагом

Если вы завтра придёте в команду и скажете: «С понедельника у нас DevSecOps, я включил все сканеры на максимальную строгость», разработка просто встанет. Поэтому внедрение происходит постепенно.

- Аудит и инвентаризация. Для начала нужно понять, что вообще у вас живет на проде: какие языки, базы, как доставляется код. Нельзя защитить то, о чём вы не знаете.

- Пилотная команда. Не ломайте процессы сразу всей компании. Возьмите одну лояльную команду, желательно внутренний, не самый критичный продукт, и для начала настройте CI/CD для них.

- Режим наблюдения. Вы добавляете SAST и SCA сканеры в пайплайн, но настраиваете их так, чтобы они не блокировали сборку, а просто собирали статистику. Команда месяц работает как обычно, а вы смотрите, сколько ложных срабатываний генерит ваш сканер.

- Чистка и настройка порогов. Вы садитесь с лидом разработки и отключаете параноидальные правила, оставляя только критичные уязвимости.

- Включение блокировок. И только после того, как всё лишнее вычищено, то переводите сканеры в блокирующий режим. Теперь, если кто-то зальёт критическую уязвимость — пайплайн упадёт по-настоящему.

Типичные ошибки при внедрении DevSecOps

На практике внедрение DevSecOps — это долгая трансформация процессов, и рынок уже накопил солидную базу типичных граблей.

Ошибка 1. Покупка инструментов вместо выстраивания процессов

Бизнес покупает дорогой Enterprise-сканер и считает задачу закрытой. Например, после громкого взлома в 2019 году банк Capital One попытался резко внедрить DevSecOps, но они забыли про процессы. В итоге сканеры работали, но токены и пароли продолжали бесконтрольно расползаться по репозиториям из-за слабого контроля доступов.

В России на старте трансформации с похожими барьерами сталкивались крупные банки. Инструменты находили уязвимости, безопасники блокировали пайплайн, но физически не могли объяснить разработчикам, как именно это пофиксить в коде. Конвейер вставал из-за банального отсутствия коммуникации.

Ошибка 2. Усталость от алертов и перфекционизм

Если ваш сканер при каждом коммите выдает PDF-отчёт на 500 страниц с пометками «Низкая угроза», разработчики просто перестанут его читать, что повлияет на реальную эффективность защиты.

На премии RT-Solar разбирали такие случаи: компании вкручивали в CI/CD кучу скриптов проверок безопасности, в итоге команды просто выгорали от перфекционизма, пытаясь сделать код «идеальным», и срывали все дедлайны бизнесу.

Ошибка 3. Война с легаси и избыточная бюрократия

Особенно тяжело внедрение идёт в нефтегазовом секторе и промышленности. Там разработчикам приходится адаптироваться под требования 187-ФЗ, что тянет за собой изолированные GitLab-сервера без выхода в интернет и интеграцию с легаси-системами. Если поверх этого накатить бюрократию, когда после автосканирования всё равно надо неделю ждать ручную подпись безопасника, процесс теряет смысл. По статистике ФСТЭК, именно из-за таких бюрократических проволочек критические уязвимости могут висеть неисправленными больше 60 дней.

Ошибка 4. Игнорирование культуры

На профильных конференциях часто звучит один и тот же тезис: проекты проваливаются из-за отсутствия бизнес-контекста. Если вы спускаете DevSecOps сверху как директиву, не объясняя разработчикам «зачем» это нужно, они будут воспринимать безопасность как врага, который мешает им получать премии за закрытые фичи. Безопасность должна стать общей метрикой.

Примеры практик DevSecOps в жизненном цикле ПО

Посмотрим, как инструменты и практики, которые мы разобрали выше, работают в реальной жизни, когда разработчик просто хочет выкатить фичу.

Шаг 1. Пулл-реквест и коммит

Разработчик написал фичу и открывает пул-реквест. В этот момент включается статический анализатор, который проверяет свежий код (в энтерпрайзе это обычно PVS-Studio или SonarQube). Сканер находит, допустим, переполнение буфера или кривую работу с памятью. Если уязвимость помечена как Critical, кнопка «Merge» блокируется. Если Medium — скрипт автоматически тегает в ревьюеры ИБ-специалиста.

Шаг 2. Сборка и проверка зависимостей

Пока код собирается в GitHub Actions или Jenkins, в дело вступают утилиты вроде Snyk или бесплатный OWASP Dependency-Check. Они парсят package.json или requirements.txt и сверяют их с глобальными базами. Если они находят библиотеку со свежей уязвимостью, пайплайн не просто падает с ошибкой — SCA-инструмент сам создаст соседний PR с обновлённой версией библиотеки. Разрабу остаётся только нажать «Одобрить».

Шаг 3. Контейнеры и обстрел тестового стенда

Код собрался в Docker-образ, и прежде чем он улетит в боевой Kubernetes, образ сканируют утилиты типа Trivy или Aqua Security. Они ищут не баги в коде, а мисконфигурации: например, если приложение пытается запуститься из-под root-пользователя или тащит в себе кривой OpenSSL.

Параллельно образ разворачивается на тестовом стенде, и туда приходит OWASP ZAP, который начинает обстреливать ваше живое приложение, имитируя атаку.

Шаг 4. Инфраструктура и управление секретами

В нормальном DevSecOps-пайплайне приложение динамически ходит за ключами и токенами в HashiCorp Vault или AWS Secrets Manager. А сама инфраструктура разворачивается кодом. Перед выполнением команды terraform apply запускается Open Policy Agent, который проверяет ваш инфраструктурный код на соответствие политикам безопасности. Если порт открыт — деплой отменяется.

DevSecOps и соответствие требованиям безопасности и стандартам

Если ваш бизнес хранит персональные данные (152-ФЗ), работает с платёжками или относится к критической инфраструктуре — КИИ (187-ФЗ), то к вам придут аудиторы из ФСТЭК, ФСБ или ЦБ РФ. В 2026 году за утечку персональных данных могут быть миллионные штрафы, поэтому бизнесу дешевле нанять штат инженеров.

DevSecOps превращает проверки регуляторов в код — подход Compliance-as-Code. Вы открываете GitLab и показываете: «Смотрите, вот скрипт OPA. Если разработчик попытается выкатить инфраструктуру, нарушающую ГОСТ Р 57580 или 187-ФЗ, деплой заблокируется».

Что нас ждёт дальше

DevSecOps — это естественная и неизбежная эволюция DevOps. На примерах гигантов мы видим, что автоматизация и сдвиг проверок на этап написания кода срезают большинство проблем ещё до того, как они доедут до продакшена. Особенно это критично в наших реалиях, где над бизнесом висят 152-ФЗ, 187-ФЗ и проверки ФСТЭК.

Именно поэтому спрос на DevSecOps-инженеров стабильный, а зарплаты достойные. И нет, ИИ эту профессию не убьёт. Ровно наоборот: благодаря ИИ-ассистентам разработчики начали генерировать тонны кода со скоростью света — и этот код часто содержит галлюцинации и старые уязвимости. Бизнесу как никогда нужны инженеры, которые выстроят автоматические фильтры и защитят продакшен.

Начинайте с малого: возьмите один пилотный проект, добавьте туда базовые проверки, вычистите ложные срабатывания и научите кросс-функциональную команду с этим жить. Только тогда безопасность перестанет быть «бутылочным горлышком» и станет нормальной частью инженерной рутины компании.

Полезный блок со скидкой

Если вам интересно разбираться в том, как устроена безопасная разработка, и вы хотите научиться выстраивать CI/CD-пайплайны с встроенными проверками или освоить DevOps с нуля, — держите промокод Практикума на любой платный курс: KOD (можно просто на него нажать). Он даст скидку при покупке и позволит сэкономить на обучении.

Бесплатные курсы в Практикуме тоже есть — по всем специальностям и направлениям, начать можно в любой момент, карту привязывать не нужно, если что.