Массовая удалённая работа, облачные сервисы и использование личных устройств окончательно стёрли границу между «внутри» и «снаружи» корпоративной сети, поэтому старая добрая периметровая защита перестала работать.

По официальным данным отчёта IBM Security за 2024 год, средняя стоимость утечки данных достигла колоссальных $4,88 млн. Единственный рабочий ответ на всё это — Zero Trust, то есть принцип нулевого доверия. Это современная концепция кибербезопасности, при которой система по умолчанию не доверяет абсолютно никому, требуя доказательств при каждом действии.

Сегодня разберём, как устроены базовые принципы и архитектура этой системы, какие фатальные ошибки компании допускают при её внедрении и как выглядит план перехода.

Что такое Zero Trust и как появилась концепция

Сразу развеем главное заблуждение: Zero Trust — это философия и стратегия, а не конкретный продукт или коробка с ПО, которую можно купить у вендора и установить на сервер.

Zero Trust — архитектурный подход, при котором ни один пользователь, устройство или приложение не получают доступа без верификации — независимо от местоположения в сети.

Вся суть этой концепции кибербезопасности сводится к нерушимому правилу: «Never trust, always verify» (Никогда не доверяй, всегда проверяй).

Впервые этот термин ввёл Джон Киндерваг (John Kindervag), аналитик из Forrester Research, ещё в далёком 2010 году. Причина появления концепции была чисто прагматичной: катастрофический рост атак через скомпрометированные внутренние учётные записи сделал привычную периметровую модель абсолютно неэффективной, доказав, что доверять пользователю только потому, что он воткнул патч-корд в розетку внутри офисной сети — фатальная ошибка.

Zero Trust против периметровой модели

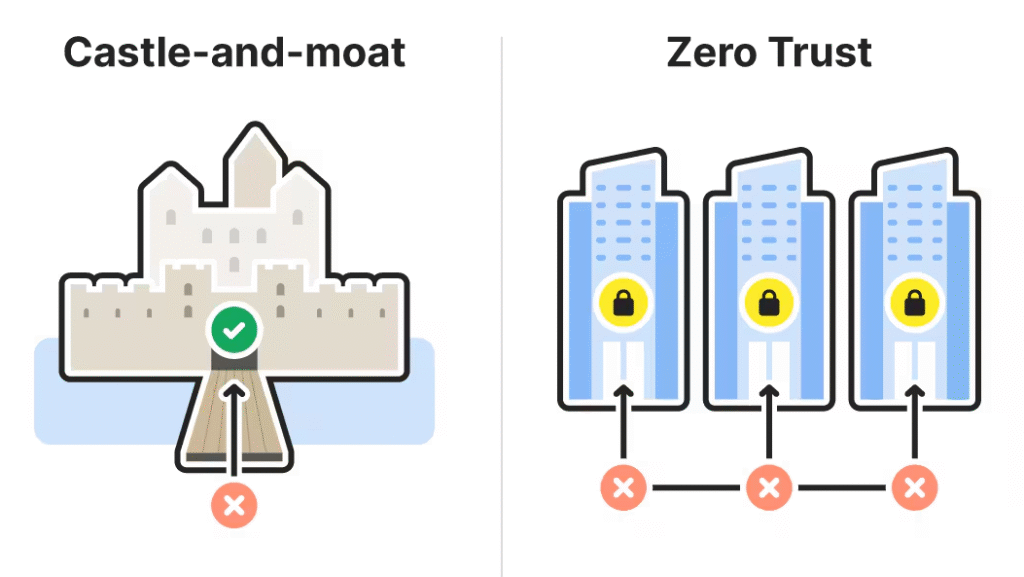

Чтобы понять, зачем индустрии вообще понадобилось нулевое доверие, вспомним, как мы защищали данные последние двадцать лет. Исторически все ИТ-компании строили так называемую периметровую модель.

В среде безопасников её часто называют «за́мок со рвом» (castle-and-moat). Суть предельно проста: есть наша защищённая корпоративная сеть (замок), где стоят базы данных и сервера. Вокруг неё мы возводим глухую стену из мощных фаерволов (ров), а на единственные ворота ставим проверку логина и пароля.

Главная уязвимость этой схемы в том, что проверка проходит только один раз — на входе. Как только вы пробили периметр, например, воткнули сетевой кабель в офисе или подключились из дома через VPN, система выдаёт вам колоссальный кредит доверия. Она считает: раз вы внутри, значит, вы «свой», и вам можно спокойно ходить почти по всем коридорам сети. Zero Trust ломает этот подход на корню, заявляя, что внутренних доверенных зон больше не существует.

Сравним, как обе эти концепции реагируют на одни и те же повседневные задачи:

| Критерий | Периметровая модель | Модель Zero Trust |

| Базовый принцип | Доверяй, но проверяй | Никогда не доверяй, всегда проверяй |

| Доверие к внутренним пользователям | Высокое: если ты в нашей сети — ты свой | Нулевое: проверка каждого запроса заново |

| Реакция на скомпрометированный аккаунт | Хакер получает свободный доступ почти ко всей сети | Урон локализован — хакер изолирован в одном микросегменте |

| Работа с удалёнными сотрудниками | Костыли в виде VPN, дают доступ ко всей подсети | Точечный доступ (ZTNA) строго к одному нужному приложению |

| Контроль доступа | Одноразовая проверка на входе: логин и пароль | Непрерывная динамическая верификация: контекст, устройство, время |

Периметровая модель отлично работала, когда сервер стоял в подвале офиса. Но если ваши данные размазаны по AWS или Yandex Cloud, а сотрудники коммитят код из коворкингов с личных макбуков, то защищать мифический периметр бессмысленно — нужно защищать сами данные и проверять каждый конкретный сеанс связи.

Полезный блок со скидкой

Если хочется разбираться в кибербезопасности глубже — не только понимать концепции, но и уметь их выстраивать, — держите промокод Практикума на любой платный курс: KOD (можно просто нажать). Он даст скидку при покупке и позволит сэкономить на обучении.

Бесплатные курсы в Практикуме тоже есть — по всем специальностям и направлениям, начать можно в любой момент, карту привязывать не нужно, если что.

Три принципа Zero Trust

Microsoft — один из главных евангелистов Zero Trust в мире, у которых есть своя официальная архитектура Microsoft Zero Trust Model. Эта архитектура базируется на трех китах.

Явная верификация

Согласно стандартам NIST SP 800-207, система никогда не верит вам на слово. Каждый входящий запрос тщательно проверяется по целой совокупности факторов: учитывается сам пользователь, состояние его устройства, текущее местоположение, время суток и даже привычный поведенческий паттерн.

В такой парадигме больше нет такого понятия, как «уже проверенное» состояние. Ваша авторизация всегда остается динамической. Даже если вы физически находитесь в корпоративной сети, система требует явного подтверждения легитимности для каждого отдельного действия, полностью уничтожая слепое доверие к активным сессиям.

Минимальные привилегии

В Microsoft Zero Trust Framework действует жёсткое правило: выдавать людям доступ строго к тем ресурсам, которые критически нужны для выполнения их текущей задачи. Обычный маркетолог никогда не должен видеть финансовые отчёты, а саппорт первой линии не имеет права ковыряться в исходном коде продуктов. Это радикально минимизирует риски любых утечек. Причём все лишние права моментально сгорают при смене должности, не оставляя забытых зомби-учёток, через которые хакеры обычно пролезают в корпоративную сеть при таргетированных атаках.

Предположение о компрометации

Любая современная инфраструктура проектируется из допущения, что ваш корпоративный периметр уже давно взломан, а скрытый враг находится внутри.

Прямое следствие такого подхода — жесткая микросегментация сетей и тотальный мониторинг трафика становятся не опцией, а абсолютно обязательной частью архитектуры. Главный акцент смещается: основная цель инженеров заключается не в том, чтобы просто не пускать хакеров внутрь контура, а в том, чтобы максимально ограничить урон от тех злоумышленников, которые уже проникли в сеть, лишив их свободы перемещения.

Архитектура Zero Trust: компоненты и сценарий работы

Концепция — это хорошо, но как это выглядит на «железе»? Разберём 5 базовых элементов, на которых строится полноценная архитектура Zero Trust / ZTA.

Пять компонентов ZTA

- IAM и MFA → Решение для управления идентификацией, где обязательным условием выступает многофакторная аутентификация (MFA) при каждом запросе. На практике: вместо одного пароля система требует подтверждение через пуш на смартфон или биометрию.

- Микросегментация сети → Дробление единой инфраструктуры на мелкие изолированные зоны. На практике: если хакер ломает сервер бухгалтерии, он не получит доступ к соседним базам данных разработчиков.

- MDM/EDR (контроль устройств) → Платформы для оценки здоровья конечных точек, пускающие в сеть только доверенную технику. На практике: доступ с личного макбука без антивируса будет автоматически заблокирован.

- ZTNA вместо VPN → Инструмент для выдачи точечного доступа к приложениям вместо выдачи ключей ко всей локальной сети. На практике: удалёнщик получает туннель строго к корпоративной CRM, физически не видя соседние серверы в контуре.

- SIEM и непрерывный мониторинг → Аналитический центр, где все действия записываются для поиска аномалий. На практике: если учетная запись инженера внезапно пытается скачать терабайт логов ночью из Китая, активность блокируется в реальном времени.

Как выглядит запрос на доступ в ZT-среде

Рассмотрим пошаговый сценарий. Допустим, сотрудник пытается войти в корпоративную CRM с нового ноутбука, находясь в командировке в другом городе.

- Запрос: сотрудник открывает адрес CRM в браузере.

- Проверка идентификатора: система IAM перехватывает запрос и запрашивает логин/пароль.

- MFA: система запрашивает второй фактор и сотрудник подтверждает вход через приложение-аутентификатор на смартфоне.

- Проверка устройства: EDR-агент проверяет ноутбук на соответствие корпоративной политике — наличие шифрования диска, свежих обновлений ОС.

- Анализ контекста: SIEM и риск-движок анализируют вводные: геопозиция (другой город) нетипична, но совпадает с геолокацией его телефона; время рабочее; паттерн ввода пароля стандартный.

- Вердикт: доступ предоставлен исключительно к интерфейсу CRM-системы; остальная корпоративная сеть для этого устройства остаётся невидимой.

Какие атаки блокирует Zero Trust

Современная кибербезопасность строится на понимании векторов атак. Посмотрим на четыре типичных сценария и разберёмся, почему старые методы там пасуют, а новая парадигма спасает бизнес.

- Credential Stuffing, то есть массовый автоматизированный перебор украденных логинов и паролей. В традиционной модели хакер, купивший валидный пароль в даркнете, беспрепятственно заходит в корпоративную сеть и забирает данные. Архитектура Zero Trust блокирует эту атаку на корню: один лишь пароль больше не даёт доступа без подтверждения с доверенного устройства пользователя и ввода MFA.

- Insider Threat, то есть внутренняя угроза, когда сам сотрудник решает слить базу или его рабочий ноутбук заражён. При старой периметровой защите легитимный пользователь имеет широкие права внутри контура, что приводит к чудовищным утечкам. В концепции нулевого доверия скомпрометированный сотрудник жёстко ограничен минимальными привилегиями и микросегментацией, поэтому он физически не дотянется до критических финансовых баз.

- Lateral Movement, то есть горизонтальное перемещение злоумышленника внутри взломанной инфраструктуры. Если раньше хакер ломал один забытый тестовый сервер и затем по внутренней сети спокойно перепрыгивал на соседние платёжные шлюзы, то теперь это невозможно. Злоумышленник оказывается запертым внутри одной изолированной зоны и не может перемещаться по сети к другим узлам.

- Атака через подрядчика, а именно взлом вашей инфраструктуры через внешнего контрагента. Раньше вендорам просто выдавали безлимитный VPN-доступ ко всей сети компании, создавая гигантскую дыру. При правильном подходе внешний пользователь получает ровно те минимальные права, которые нужны для его задачи, и строго на ограниченное время.

Ошибки при внедрении Zero Trust

Практическое внедрение Zero Trust редко проходит гладко, и индустрия уже накопила значительный пласт болезненного опыта. Разберём пять фатальных промахов.

- Воспринимать ZT как продукт, а не стратегию. Причина кроется в лени менеджмента: они хотят просто купить дорогую «коробку» у вендора и считать задачу решенной. Последствием становится бесполезная инфраструктура, дающая лишь иллюзию защиты. Как правильно: осознать, что переход требует фундаментальной перестройки бизнес-процессов компании, а не просто установки нового софта. В разработке похожую логику использует DevSecOps: безопасность встраивают в процесс, а не проверяют готовый продукт перед релизом.

- Начинать с технологий, а не с инвентаризации. Инженеры часто бросаются настраивать маршрутизаторы, забыв простую истину: нельзя защищать то, что не описано. Это приводит к появлению «слепых зон» на забытых серверах. Как правильно: любая трансформация начинается с составления подробной карты всех цифровых активов.

- Игнорировать обучение сотрудников. Ввод MFA и многоуровневых проверок вызывает резкое сопротивление, потому что причина банальна — людям неудобно. В итоге пользователи начинают искать обходные пути (пересылать токены в Телеграме или клеить пароли на монитор). Как правильно: заранее проводить онбординг и объяснять ценность новой защиты каждому отделу.

- Внедрять всё одновременно. Желание перевести всю корпорацию на новые рельсы за одни выходные (широкий фронт изменений) гарантированно ломает рабочие процессы и останавливает бизнес. Как правильно: двигаться итерациями, забирая под контроль сначала только самые критические и уязвимые активы.

- Не обновлять политики доступа. Часто инженеры настраивают правила один раз и успокаиваются. Причина сбоев в том, что роли людей, новые системы и векторы угроз меняются ежедневно. Как результат, накопление «мёртвых» доступов, которые становятся лёгкой мишенью. Как правильно: парадигма требует постоянной коррекции правил и непрерывного аудита выданных прав.

Пошаговое внедрение нулевого доверия: роадмап для бизнеса

Переход на новую парадигму безопасности — это постепенный процесс, поэтому не нужно думать, что вам придётся перестраивать всю сеть за одни выходные. Согласно данным Cisco Security Outcomes Report, уже 86% организаций начали внедрение Zero Trust, понимая, что это игра вдолгую. Главное — двигаться поэтапно, чтобы не сломать текущие бизнес-процессы.

Такой роадмап на практике выглядит примерно так:

- Инвентаризация активов. Что конкретно делать: собрать исчерпывающую базу всего, что взаимодействует с вашей инфраструктурой — пользователи, рабочие и личные устройства, приложения и массивы данных. Временной ориентир: 2–4 недели.

- Классификация. Что конкретно делать: проанализировать найденное и чётко определить, какие активы критичны для выживания бизнеса, а какие имеют низкий приоритет. Временной ориентир: 1–2 недели.

- Внедрение MFA и IAM. Что конкретно делать: развернуть строгую аутентификацию, начиная с самых привлекательных для хакеров целей — привилегированных аккаунтов администраторов и топ-менеджмента. Временной ориентир: 1–3 месяца.

- Микросегментация и ZTNA. Что конкретно делать: разбить единую плоскую сеть на изолированные зоны и планомерно заменить устаревшие VPN на точечный доступ строго к нужным приложениям. Временной ориентир: 3–6 месяцев.

- Мониторинг и итерация. Что конкретно делать: подключить SIEM-системы для анализа логов, начать регулярный пересмотр политик доступа и запустить постоянное обучение команды. Временной ориентир: процесс непрерывный.

Если не знаете с чего начать проектирование инфраструктуры, не нужно изобретать велосипед. Используйте документ NIST SP 800-207. На сегодняшний день это официальный стандарт и настольная книга для проектирования любой архитектуры нулевого доверия.

В итоге

Глобальная перестройка кибербезопасности — необходимость для любого современного бизнеса, который не хочет стать героем новостей об утечках. Главное правило, которое нужно закрепить: ZT — стратегия непрерывной верификации, не разовый проект. Чтобы переход прошел гладко и не парализовал работу отделов, начинать стоит с инвентаризации и MFA, а не с полной перестройки инфраструктуры. Переход требует времени, денег и смены мышления. По оценкам аналитиков Gartner, к 2026 году лишь 10% компаний выстроят полноценную ZT-систему. Поэтому, будьте в их числе — перестаньте доверять пользователям по умолчанию, настройте жесткие политики, и тогда концепция Zero Trust станет вашим надежным щитом от любых внутренних и внешних угроз.

Советуем дополнительно почитать по теме:

- Что такое XSS-уязвимости: типы, методика атаки и способы защиты — в случае XSS злоумышленник с помощью уязвимости внедряет сторонний код, который «притворяется» частью атакуемого сайта и может получить доступ к данным пользователя так, как будто это делает сам сайт.

- Как тестируют бэкенд — в статье разбирают проверку backend-части приложения, включая OWASP ZAP: инструмент, который помогает находить ненадёжную аутентификацию, утечки личных данных, ошибки настроек безопасности, SQL-инъекции и XSS.

- Пошаговое руководство по использованию Burp Suite — как через Burp Proxy фиксировать запросы, строить карту сайта, смотреть, какие данные уходят с клиента на сервер, и запускать сканирование по найденным endpoint.

- Что такое трояны и вирусы — на самом деле — трояны сами себя не копируют и не запускают, но остаются опасными: они действуют как скрытый способ получить доступ к системе, украсть данные или установить вредоносное ПО.

- Может ли программист взломать компьютер или сайт — одного программирования для взлома недостаточно: для классического взлома систем нужны сетевые протоколы, криптография, память, стек, виртуализация и низкоуровневые детали работы компьютера.

Бонус для читателей

Если вам интересно погрузиться в мир ИТ и при этом немного сэкономить, держите наш промокод на курсы Практикума. Он даст вам скидку при оплате, поможет с льготной ипотекой и даст безлимит на маркетплейсах. Ладно, окей, это просто скидка, без остального, но хорошая.